多年来,媒体经常报道有关朝鲜黑客犯下的罪行的新闻,这些罪行针对的目标是金融科技企业。但是,国际电信联盟估计,朝鲜民主主义人民共和国使用互联网的实际人口比例接近于零,这一事实似乎相当奇怪。毫无疑问,这是一个不利于培养技能和雄心的环境,无论是不怀好意的网络罪犯还是诚实的网络企业家。

然而,加密货币作为一种诞生于无国界和无政府干预的背景下的黑科技,可能会被扭曲成一种战略武器,与更为传统的工具一起使用,成为国家间权力斗争中使用的武器,朝鲜就是这样一个案例。

朝鲜半岛拥有相同的语言、民族和文化,然而,由于一场毁灭性的战争,它被一分为二,朝鲜和韩国之间的差距变得很大。

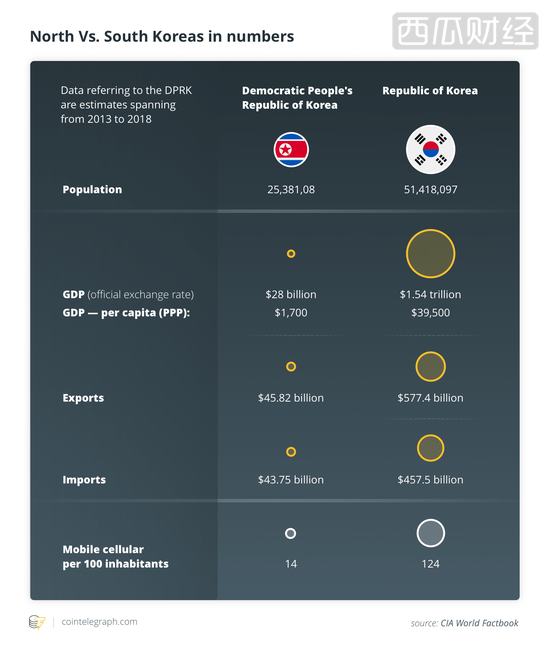

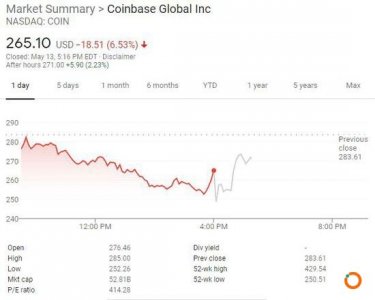

朝鲜战争后,南部大韩民国进入了发展道路,它首先实现自由市场经济繁荣,然后实现全面的民主。最近,韩国成为引领区块链革命的国家之一,从技术到监管的各个领域展现出创新的做法。与此同时,朝鲜仍然是世界上最后几个封闭政权之一,由白头山血脉和该政权创始人的直系后裔金正恩(Kim Jong Un)铁腕统治。(下图是南北韩之间的数据对比)

朝鲜政权的目标是监测与世界其他国家的所有通信,这种态度也影响到它对信息技术的态度。关于这个国家的数据通常是零散的,很少更新;然而,所有的消息来源似乎都证实,北韩有一个既不发达又受到中央集权严格控制的技术基础设施。

只有少数享有特权的精英才能使用互联网,由于他们与政府关系密切,他们还可以享受合法或非法进口的最新设备和软件。居住在外国(如中国或印度)的少数朝鲜互联网用户,往往可以直接获得当地的上层资源。

因此,将朝鲜在加密世界的所有存在——或者更广泛地说,在互联网上的存在——解读为中央政府政策的直接产物,或者至少将其解读为得到中央权力支持的举措,似乎是合理的。

朝鲜是一个“异常”国家,因为它与世界上大部分国家的关系从未正常化。自1992年以来,美国对朝鲜实施了多次制裁,试图迫使朝鲜当局放弃其军事核计划和相关的导弹扩散活动。

2006年,联合国安理会对朝鲜首次进行核武器试验作出反应,通过了一些旨在防止任何联合国成员国向朝鲜进出口核武器的决议。因此,朝鲜密集的黑客活动既是一种武器,旨在对对手国家施加压力,也是一种收集经济资源的手段。

网络战与经济制裁之间的直接联系似乎相当线性。专家报告说,自2009年7月以来,朝鲜一直对韩国目标使用分布式拒绝服务攻击(DDoS),而在接下来的一年里,朝鲜黑客主要攻击了银行业和国际实体。例如,2014年索尼影视娱乐公司遭到攻击,2016年朝鲜几乎在网络上抢劫了孟加拉国央行。

自2017年以来,美国政府将据称由朝鲜发起的恶意网络活动称为“隐形眼镜蛇”(Hidden Cobra),并密切监控黑客攻击企图。而正是在2017年,朝鲜黑客第一次进入了加密世界。

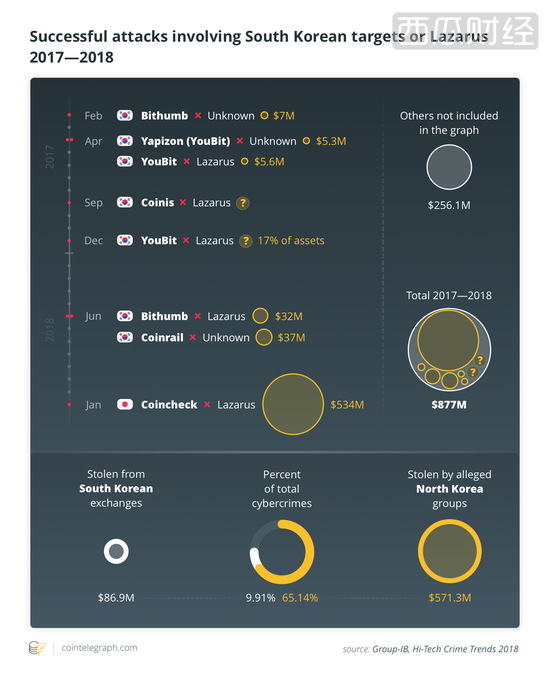

媒体对此的第一次报道是,韩国Bithumb交易所安全漏洞怀疑有朝鲜间谍机构参与,该交易所于2017年2月失窃了约700万美元的加密货币。

2017年5月,臭名昭著的勒索软件WannaCry攻击了150个国家的数千台电脑。白宫在2017年12月正式将网络攻击归咎于朝鲜政权。

自2017年夏天以来,朝鲜黑客似乎加强了针对韩国金融科技行业的活动,引起了韩国互联网和安全局(KISA)的担忧。据称受到朝鲜支持的网络犯罪分子在2017年12月成功实施了其他大规模的交易所盗窃案,攻击了韩国的Youbit服务,窃取了五分之一的用户资金,导致该公司破产。

在接下来的几个月里,韩国企业遭受了其他重大的网络攻击事件,尽管背后黑客是否来自朝鲜,并不完全确定。在2018年6月发生的Coinrail密码泄露事件中,约有4000万美元的加密货币被盗。Bithumb在2019年3月再次被攻击,损失了大约1900万美元。除此之外,韩国安全专家相当肯定,朝鲜是2019年5月针对UPbit的网络钓鱼活动的幕后黑手。

由于每次攻击的背后黑客并不总是确定的,所以对朝鲜黑客收集到的赃物的估计也远非确定。2019年3月泄露的联合国安理会(U.N. Security Council)文件计算,朝鲜在2015年至2018年期间发起的黑客活动,总计获得约6.7亿美元。而安理会最近的一份报告称,朝鲜黑客从银行和加密货币交易所总共窃取了20亿美元的加密货币,占该国年度GDP的7%。联合国目前正在调查涉及17个国家的35起袭击事件,其中大多数都涉及韩国目标。

在2017年的最后几个月,安全研究公司FireEye的专家们已经注意到,朝鲜在那一年发起的攻击记录,与之前的活动相比,具有明显的特点。报告解释说,朝鲜把目标对准私人钱包和加密货币交易所,可能是“逃避制裁、获取硬通货为朝鲜政权提供资金的一种手段”。

报告的结论是,“加密货币作为一种新兴资产类别,正成为一个某些政权感兴趣的目标,这应该不足为奇。”

黑客的操作策略依赖于鱼叉式网络钓鱼(spear phishing),即利用虚假信息部署恶意软件,从而让黑客控制一家公司的IT基础设施。鱼叉式网络钓鱼攻击的目标是数字货币交易所员工的私人电子邮件地址。

分析报告将许多袭击事件与一个组织联系在一起,该组织自称为“黑色首尔”。网络犯罪公司Group-IB认为,从2017年初到2018年底,加密货币交易所失窃的价值中,约65%被“黑色首尔”窃取。其中5.34亿美元主要来自一次网络抢劫,即2018年1月对日本Coincheck交易所的安全入侵。

Group-IB撰写的关于“黑色首尔”的详尽报告, 披露了该集团与朝鲜最高军事机构IP地址之间的联系。这家安全公司表示,“黑色首尔”很可能是朝鲜情报机构侦察总局121分局的分支机构。它的活动大概可以追溯到2016年。

Group-IB的分析师发现了一个非常复杂的策略,该策略基于选择性攻击和在受攻击的基础设施内实现恶意多层服务器结构。除此之外,朝鲜黑客还开发了一套模块化工具,用于远程控制受感染的个人电脑。这个解决方案不仅使恶意软件检测变得复杂,还提供了额外的灵活性,可以重用或组合软件片段来针对特定的公司,从而允许黑客在团队之间划分活动。

在2019年春季,网络安全和反病毒公司卡巴斯基实验室(Kaspersky Lab)报告了“黑色首尔”工具箱的演变,目前包括Windows和macOS恶意软件,允许在目标基础设施中使用恶意PowerShell脚本。

朝鲜黑客的真正目标可能是双重的:一方面,他们的攻击旨在破坏被视为竞争对手的国家的IT基础设施。另一方面,他们试图在国际社会强加的制裁界限之外,攫取硬通货——或理论上可以用硬通货兑换的资产。

使用加密货币作为避免国际金融制裁的一种潜在手段的可能性,目前其他处于经济封锁之下的国家也在探讨,例如,伊朗企图挖矿,甚至企图建立一个自主的国际金融网络。委内瑞拉石油币也包含了类似的雄心,俄罗斯对加密货币的态度也受到克里米亚危机后国际制裁问题的影响。

尽管与“流氓”政权或恐怖组织的联系给加密货币带来了严重的声誉损害,但加密货币的实际可用性似乎至少值得怀疑。

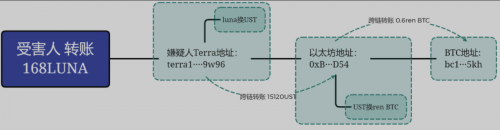

例如,朝鲜的案例表明,将来自非法活动的加密货币转换为合法加密货币的道路将是多么曲折。此外,最臭名昭著的勒索软件活动的实际经济结果似乎远远低于它们在媒体上的反响,与此同时,加密货币交易所一直在合作,防止被盗的资产转换为法定资产。

出于这个原因,一些安全专家认为,朝鲜发起的针对加密行业的活动,更多的是作为一种手段,以确定额外的目标或信息,从而能够在法币世界对传统金融实体进行打击,而不是将窃取加密货币作为首要目标。

没有什么矛盾比朝鲜的矛盾更明显的了,在朝鲜,加密货币是国家军械库内开发的相关资源,而普通民众对加密货币缺乏基本知识,甚至对上网的可能性也不了解。加密货币的诞生出于自由,而朝鲜的例子清楚地表明,在极权主义政权手中,加密货币可以成为一种武器。

因此,看起来是制度、社会和周围的经济环境,比技术架构更能决定破坏性创新的演化路径。

本文地址: https://www.xiguacaijing.com/news/guandian/2019/12324.html

赞助商