在今年的MIT比特币世博会上,硬件钱包厂商Ledger在会议现场演示了针对同行Trezor的五种攻击方式,此后,该公司还在其官网公布了具体的漏洞细节。可以预料到是,很多购买Trezor或其仿品硬件设备的用户们会坐不住了。

还不了解这回事的读者,可以先阅读巴比特wendy小姐姐报道的这篇文章:《Ledger公布Trezor五大漏洞,硬件钱包安全团队屡出奇招》

那么,我们是否就可以说,Trezor是不安全的,而Ledger就是更好的选择呢?

当然不能如此简单下定论,我们也要听听另一方的解释。根据Trezor方面给出的回应来看,Ledger所提到的漏洞,均需物理访问,其中有部分已被Trezor解决,部分属于所有硬件设备都存在的问题,其余部分则是当前所有基于ST微芯片设备存在的问题,这也包括Ledger本身。

通过这起事件,我们可以了解到,没有任何一个硬件钱包是可以做到100%安全的,重要的是用户要提高安全意识。

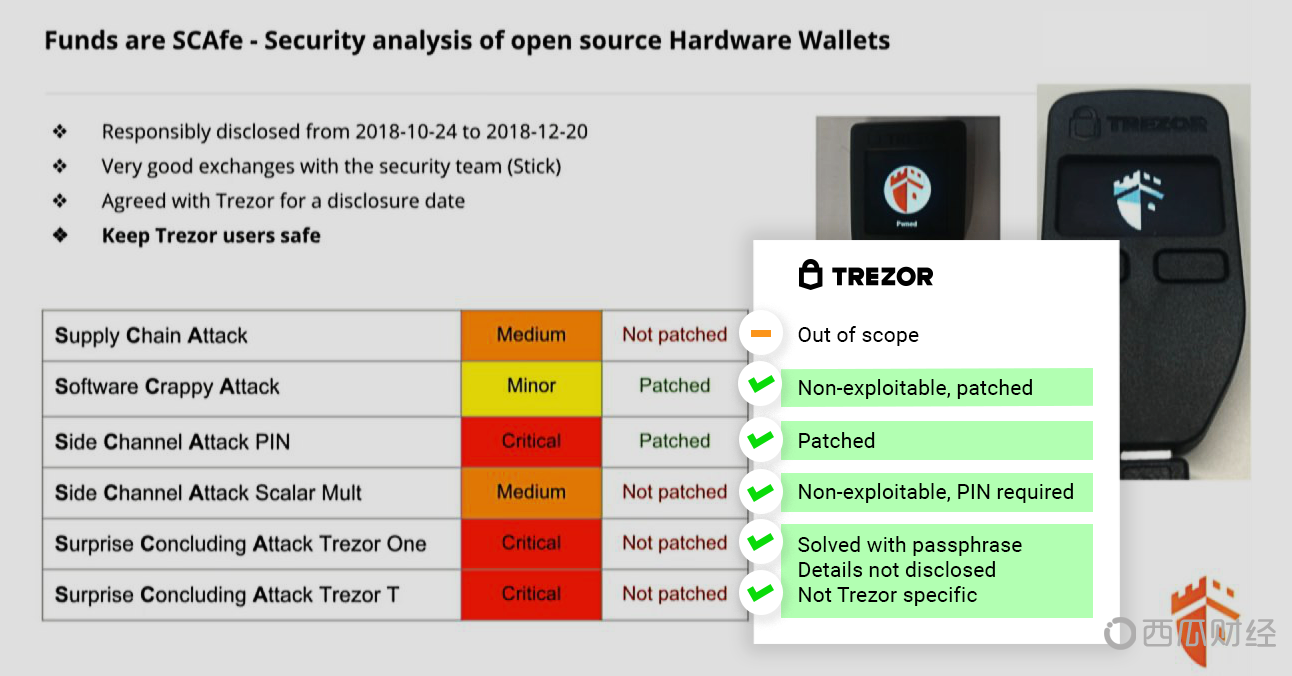

以下为Trezor方面的回应:

我们希望借此机会解决、澄清以及回应Ledger在MIT比特币世博会上针对Trezor提出的声明。简单回应:

首先,我们要强调的是,这些攻击都不是可远程利用的。

- 供应链攻击:超出范围,影响运输中的所有硬件,没有100%的解决方案,所有公司都有不同的方法来缓解这一问题;

- 软件漏洞攻击:不可利用,已修复;

- 侧通道PIN攻击:已修复;

- 侧通道攻击标量乘法:不可利用,需要PIN;

- 意外结束攻击(Surprise Concluding Attack):未完全披露,对基于ST微芯片的所有硬件设备都有影响,可通过口令缓解;

所有演示的攻击向量,都需要物理访问设备,攻击者需要使用专用设备,并掌握专业的攻击技术,最后还需要时间。

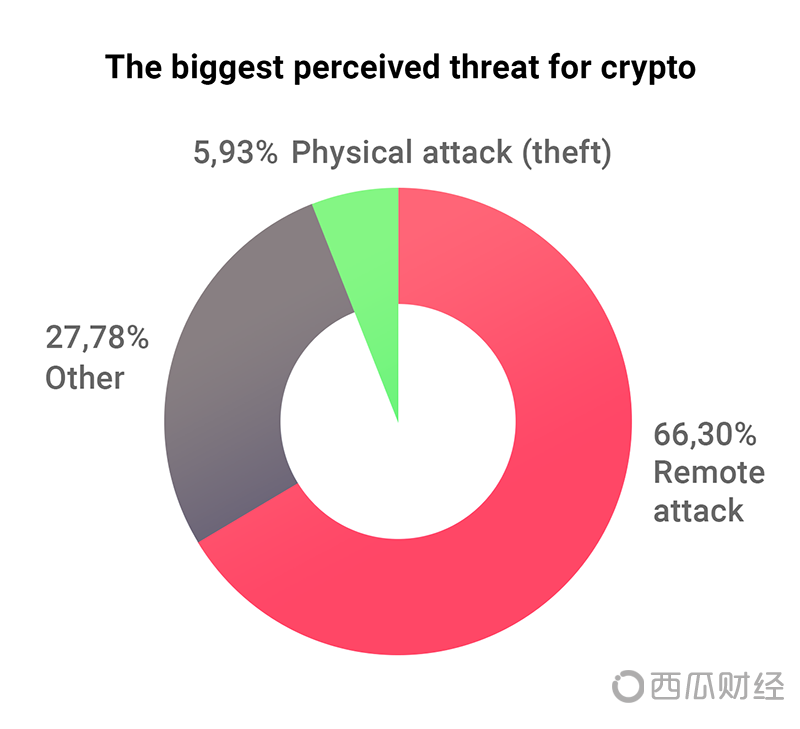

这就是为什么我们认为,这些问题对于绝大多数硬件钱包用户来说,它们的重要性是较低的。最近与币安合作展开的研究证实了这一点,只有5.93%的受访者认为物理攻击是对加密货币的最大威胁,而66%的受访者认为远程攻击是主要威胁。这5.93%的人群,可通过使用密码短语进行保护,通过这种方式可覆盖设备和恢复种子的物理安全性。

币安的安全调查结果,样本为14471名受访者

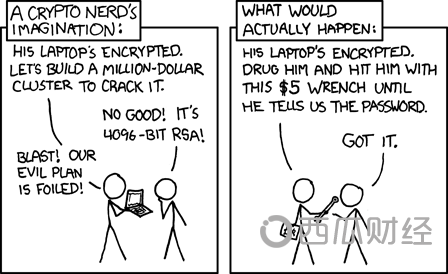

硬件钱包的主要用途,始终是保护资金免受恶意软件攻击、计算机病毒和各种其他远程威胁(如通过秘密更改地址从账本中窃取所有资金)的侵害。虽然实现完美的物理安全是一个崇高的目标,但这一目标最终还是无法实现的,这是因为5美元扳手攻击的存在。此外,如果一个人有足够的资金、时间和资源,没有硬件障碍可抵御住他们的攻击。如果我们考虑到意外盗窃,那么他发现你的硬件钱包,并偶然拥有攻破这些设备所需装备,其可能性是相对较小的。

5美元扳手攻击,https://xkcd.com/538/

我们在设计Trezor设备时,考虑了上面解释的威胁模型——我们的主要重点是保护用户免受远程攻击。也就是说,结合强大的密码和至少基本的操作安全原则,即使是Ledger所提出的物理攻击,也不会影响到Trezor用户。

知道了这一点,让我们看看Ledger在周日所提到的问题。

问题1-供应链攻击

“供应链攻击”是所有硬件设备(不仅是钱包)都存在的永恒问题,无论它们受到多大程度的保护。一件硬件无法检查自身,并验证其完整性。硬件认证并不是一个解决方案,因为硬件修改是可被添加的,这会导致设备确认它是真的。

此外,我们所有的制造过程都是在欧盟,在那我们会紧密控制整个制造过程。

演示将任意恢复词注入到Ledger硬件钱包, 演示人:Saleem Rashid

问题2- 软件漏洞攻击

在Trezor代码库测试期间,Ledger研究人员发现了两个问题,他们也确认了我们的代码对恶意行为者的抵抗力很强。尽管这些漏洞无法利用,但我们还是修复了它们。我们想利用这个机会,感谢Ledger再次确认Trezor源代码是高质量编写的。

问题3- 侧通道攻击PIN

在Trezor One钱包上的侧通道攻击PIN确实是令人印象深刻的,我们赞扬Ledger的努力。同时,我们要感谢Ledger负责任地向我们披露这个问题。这种攻击向量,可通过将Trezor T模型上的数据存储方式向后移植到Trezor One而解决。

问题4- 侧通道攻击标量乘法(Scalar Multiplication)

此漏洞假定攻击者拥有用户的PIN,并拥有对设备的物理访问权限,以及最终的密码短语。掌握了以上所有,攻击者就完全掌握了硬件钱包所保管的所有资金。

问题5+6 意外结束攻击 (Surprise Concluding Attack)

这两个问题实际上是相同的,但6比5听起来更好。尽管如此,我们对Ledger宣布这一问题感到惊讶,特别是在Ledger明确要求不公布这一问题之后,因为这可能会影响整个微芯片行业,而不仅仅是硬件钱包(如医疗和汽车行业)。由于Ledger目前正在与芯片制造商(ST)谈判,我们也将避免泄露任何关键信息,除了此攻击载体也是资源密集型的,其需要实验室级的设备来操作微芯片以及深入的专业知识。

“我们仍在和ST讨论中,请不要提及攻击细节,好吗? — Ledger如果你是一名Trezor钱包用户,并害怕针对设备的物理攻击,我们建议你设置一个受密码保护的钱包。在最佳情况下,可使用多个密码进行组合保护。密码将完全缓解此攻击向量。

”

虽然应该赞扬硬件测试和遵守负责任的披露,但最后一个问题的披露,似乎还为时过早。

“我们要感谢Ledger实际演示了我们自设计Trezor以来所意识到的所有攻击方式。因为我们意识到没有硬件是100%安全的,所以我们引入了密码短语的概念;除了合理的可否认性之外,还消除了很多物理攻击,如这次Ledger提到的。

SatoshiLabs首席执行官Marek Palatinus

”

结论

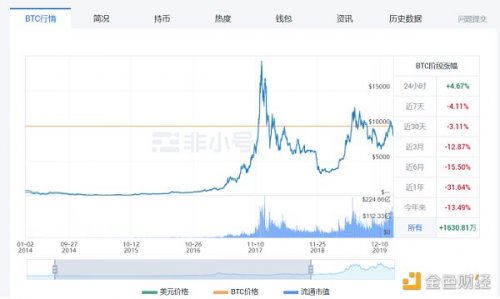

Ledger在MIT比特币博览会上的陈述概要

整个事件对我们来说是一个宝贵的教训。我们需要传达一些我们已知的信息:没有硬件是不可破解的,根据你的安全模型,你可以使用一些工具来减轻威胁。而对于那些担心物理攻击的用户来说,设置合理否认和操作安全的密码是可行方法。而对于关注远程攻击的用户来说,其实没有发生任何变化。我们将在未来继续推广密码短语功能,以及其他操作安全策略,以确保您的安全。

本文地址: https://www.xiguacaijing.com/news/guandian/2019/4649.html

赞助商